Kurumların alması gereken Siber Güvenlik Önlemleri Nelerdir? Microsoft Ekim ayında yayınladığı 2020 Digital Defense raporunda kendi yürütmüş olduğu siber güvenlik operasyonları tarafından tespit edilen saldırıları detaylı bir şekilde incelemiş. İyi bir siber güvenlik savunması için saldırganların geçmişte yaptıklarını iyi bilmemiz gerektiğinin altını çiziyor Microsoft. Raporun sonunda kurumların alması gereken siber güvenlik önlemlerine yönelik önerileri paylaşmış. Bu yazımda raporda yer alan kritik üç siber saldırı türünün analizini, Microsoft’un kurumlar için tavsiye ettiği siber güvenlik önlemlerini ve kendi önerilerimi paylaşacağım. Raporun detayına buradan erişebilirsiniz. İyi okumalar.

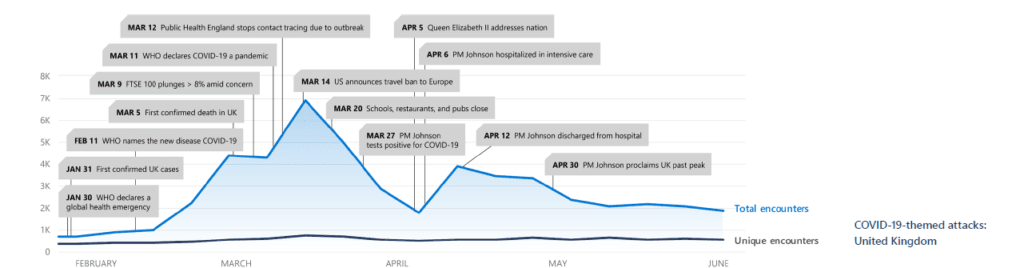

Covid-19 Siber Güvenlik Etkisi

Raporda İngiltere ve Amerika için Covid-19 başlangıcından Haziran ayına kadar olan zararlı yazılım (malware) aktivitesinin gelişimi yer alıyor. Aşağıdaki grafik Amerika için verilmiş. Pandemi kapsamında önemli olayların zararlı yazılım aktivitelerine etkisi gösteriliyor.

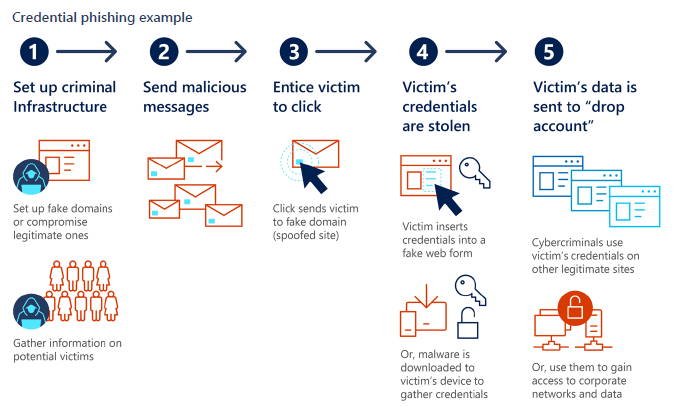

Kimlik Bilgilerinin Oltalama (Phishing) Yöntemi ile Ele Geçirilmesi

Siber saldırıların en yaygın yöntemleri oltalama yöntemi ile kimlik bilgilerinin ve iş e-posta adreslerinin ele geçirilmesi olduğunu biliyoruz. Microsoft raporunda bu yöntemlerle ilgili saldırganların nasıl hareket ettikleri ile ilgili saldırının yaşam döngüsünü (kill chain) paylaşmış. Saldırganların taktiklerini anlamak ve önlem almak için oldukça faydalı bir bilgi. Aşağıdaki akışta saldırgan kurbanın kimlik bilgilerini çalmak için kullandığı oltalama yöntemini görüyorsunuz.

- Hazırlık: Saldırgan saldırı için sahte bir alan adı üzerinden bir e-posta göndereceği bir altyapı oluşturuyor. Burada alan adını saldırı düzenleyeceği kuruma ait gerçek alan adına çok benzer seçiyor. Örneğin ad.soyad@penceremden.com şeklinde bir e-posta adresine sahip kullanıcıyı kandırmak için ad.soyad@penceremdn.com şeklinde bir adres kullanıyorlar. Aradaki tek harf eksiğini çoğumuz gözden kaçırarak bu e-postanın aynı kurumda çalışan birisinden geldiğini düşünürüz.

- Mesajın Gönderilmesi: Saldırgan kurbanını kandıracak şekilde hazırladığı kötü niyetli elektronik postayı gönderir.

- Kullanıcının Mesajı Açması: Saldırganın gönderdiği mesaj bir şekilde kullanıcıyı mesajın içinde bulunan bağlantıya yada ekinde bulunan dosyayı açmaya ikna eder.

- Kimlik Bilgilerinin Çalınması: Kullanıcının mesaj içerisinde bulunan bir bağlantıya tıklayarak açılan forma kendi bilgilerini girerek yada mesaj ekinde bulunan zararlı programı aktive etmesi ile kimlik bilgileri saldırganın eline geçer.

- Kontrol Saldırganda: Bundan sonrası artık saldırganın amacına kalmıştır. Saldırgan dilerse bu kimlik bilgilerini kullanarak kurumun içerisinde bulunan farklı gizli bilgileri ele geçirmek için hareket eder. Ya da bu bilgileri diğer kötü niyetli aktivitelerinde kullanmak için saklar.

İş Elektronik Postalarının Kullanılarak Kimlik Bilgilerinin Ele Geçirilmesi

Aşağıdaki akışta iş e-posta adresinin kullanılarak kimlik bilgilerinin çalınmasına yönelik saldırının yaşam döngüsü anlatılmış. Çok sık karşımıza çıkan bir yöntem olduğu için dikkatli incelenmeli.

- Bu akışta siber suçlu bir şekilde (bir önceki yöntemi de kullanmış olabilir) kurumun üst düzey yöneticisinin elektronik posta hesabını ele geçiriyor.

- Siber suçlu, ilgili yönetici elektronik posta hareketlerini takip ederek olabildiğince bilgi topluyor. Kimlerle mesajlaşılıyor, mesaj içeriklerinden kullanılan kelimeler neler, takvim de yer alan toplantılar, seyehatler, para transferleri,… liste uzayıp gidiyor. Hatta daha da ileri giderek posta kutusuna bir yönlendirme kuralı koyarak içerisinde “fatura”, “fon”, “bordro”, “IBAN” gibi anahtar kelimeler geçen elektronik postaları kendi elektronik postasına yönlendirir.

- Siber suçlu kendisini kurumun üst düzey yöneticisi gibi göstererek bir önceki adımda topladığı verilerden elde ettiği bilgilerile kendisine kurban seçtiği birisine (bu o kurumun üst düzey yöneticisinin düzenli iletişimde olduğu Finans Müdürü, bir iş ortağı üst düzey yöneticisi,…) örneğin vereceği bri hesaba para gönderilmesi isteği içeren bir elektronik posta gönderir.

- Mesajı alan üçüncü kişi mesajın ilgili kurumun üst yöneticisinden geldiğini düşünerek para transferini gerçekleştirir ki aslında para siber suçlu hesabına gitmiştir!

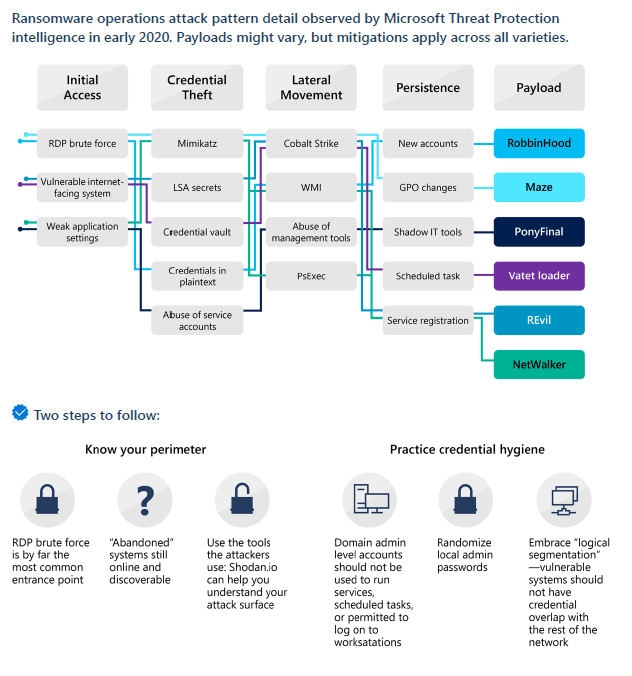

Fidye Yazılımları (Ransomware)

Fidye yazılım saldırılarının ülkemiz içerisinde de sıkça görülen bir saldırı türü. Yayınlanan tüm raporlarda 2021 de fidye yazılım saldırılarının artacağı yönde bu nedenle bu saldırı türlerinin anlaşılması ve alınacak önlemlerin belirlenmesi ve uygulanması çok önemli. Önlem almayan kurumlar, bu saldırı türünde verilerini hatta işlerini tamamen kaybetme riski ile karşı karşıyalar.

Bu saldırının yaşam döngüsü;

- Sistemlere Erişim

- Microsoft sistemlerinde bulunan Uzak Masa Üstü Bağlantı protkolünde (RDP) bulunan bir güvenlik zaafiyetini kullanarak

- Internete açık çalışan sistemlerin bilinen güvenlik zaafiyetlerini kullanarak

- Uygulamalardaki konfigürasyon eksiklerini kullanarak sistemlere erişirler.

- Kimlik Bilgilerinin Çalınması

- Akışta yer alan bilinen tekniklerle (Mimikatz, LSA Secrets, Kimlik Bilgilerinin toplu saklandığı sanal kasalar ele geçirilerek, sistemler üzerinde açık text olarak saklanan kimlik bilgilerine erişerek, servis heapları kullanılarak) sistemler üzerindeki kullanıcı kimlik bilgilerine erişirler.

- Yanal Hareket

- Siber suçlular elde ettikleri kimlik bilgileri ve diğer bilgilerle bir sistemden diğer sisteme kurum içerisinde en hassas bilgiyi keşfetmek için hareket eder. Sistemler arasında hareketleri bilinen yöntemlerle yaparlar.

- Kalıcı Hale Gelme

- Siber suçlular elde ettikleri kimlik bilgilerini ve sistem erişim bilgilerini kullanarak kendilerini sistemlerde farkedilmeyecek şekilde yetkiler vererek kalıcı hale getirirler.

- Harekete Geçme

- Siber suçlular zamanı geldiğinde kendilerine göre kurumun en hassas verilerini içeren verileri bir şifreleme programı ile şifreleyerek kurumun bir kısım yada bütün verilerini erişilemez hale getirirler. Kurum verilerine erişebilmek için siber suçlulara fidye ödemek zorunda bırakılmıştır.

Peki bu saldırı türlerinden nasıl korunacağız?

Microsoft raporun sonunda alınmasını önderdiği siber güvenlik önlemlerini özetlemiş. Liste uzun!

Çok Faktörlü Kimlik Doğrulama (Multi Factor Authentication-MFA) Kullanın

Kimlik bilgisi kullanılarak yapılan saldırılar kullanıcı bilgisi ve şifre haricinde kullanılacak bir doğrulama yöntemi ile durdurulabilir. Özellikle yetkili kullanıcılar (admin) mutlaka sistemlere/uygulamalara erişirken MFA kullanmalılar. Kullanıcılar için de zorunlu hale getirilmeli. İkinci doğrulama yöntemi için de SMS yerine Microsoft Authenticator / Google Authenticator yada bu konuya özel yazılmış programları kullanmalısınız. SMS ile doğrulama yöntemi mesaj iletimini açık text olarak yapıyor olması nedeni ile kendi içerisinde bir güvenlik zaafiyeti barındırıyor. Detayı buradan okuyabilirsiniz.

Şifresiz (Passwordless) Doğrulama Yöntemi Kullanın

Biyometrik (Parmak İzi, Yüz Tanıma,…), Pin Kodu,… gibi şifresiz doğrulama yöntemlerini kullanabilirsiniz. Bu yöntemi kullanamayacak olan şirketler mutlaka şifrelerin güvenliği için özel bir çözüm kullansınlar.

Elektronik Posta Hijyenine Dikkat Edin

Yukarda okuduğunuz gibi siber suçlulular saldırıları için %90 oranında elektronik posta yı kullanıyorlar. Dolayısı ile kurumlar elektronik posta kullanımı ile ilgili alacağı önlemlerle özellikle oltalama saldırılarını önemli ölçüde azaltacaklardır. Elektronik posta hijyen için, elektronik posta içerisinde gelen linkleri kontrol eden (özellikle kurum dışına giden bağlantılar için), ekinde gelen dosyaları güvenli bir bölgede açıp zararlı olup olmadığını test eden yazılımları kullanmalısınız. Ayrıca tüm kullanıcılar için otomatik mail yönlendirmelerini kapatmalısınız.

VPN Altyapısını Yenileyin

VPN teknolojisi kullanıcıların kurum merkezi ağına uzaktan güvenli erişimleri için uzun yıllardır kullanılan bir çözümdür. Ancak kurumların büyük bir çoğu sistemlerini buluta hatta birden fazla bulut sağlayıcı ortamına taşımaktadır. Dolayısı ile merkezi ağ erişimi ile bulut erişimlerini ayrı güvenli tünellerden yapmak gerekmektedir.

Yama Yönetimine Dikkat

Uygulama ve sistemlerdeki güvenlik açıkları için düzenli olarak güncelleme paketleri yayınlanmaktadır. Bu güncellemeler düzenli olarak tüm sistemler ve uygulamalar için yapılmalıdır. Ayrıca kurumlar VPN gibi uzak erişimi için kullandıkları teknolojilerdeki güvenlik açıklarını da aynı hassasiyetle takip etmeli ve yayınlanan güvenlik paketlerini uygulamalıdır.(Microsoft burada uygulamada bir eksiklik tespit etmiş, özellikle belirtiyor) Ayrıca kurumların kullandığı şifre sıfırlama yazılımlarına da dikkat edilmeli!

Konfigürasyon Değişikliklerini Yönetin

Bir çok araştırmada zaafiyetlerin konfigürasyon hatalarından kaynaklandığı tespit edilmiştir. Küçük bir değişikliğin ne kadar büyük bir soruna yol açabileceğini bir çok gerçekleşen saldırı hikayesinden bir çoğunuz biliyordur. Bu nedenle özellikle konfigürasyon değişikliği yönetimi için etkin bir süreç işletilmelidir.

Güvenli Yazılım Geliştirme Yaşam Döngüsü Oluşuturun

Daha yazılımın geliştirilmesi aşamasında kurgulanacak güvenlik kontrol süreçleri ilerde çıkacak bir çok sorunun önünde geçecektir. Güvenli bir yazılım geliştirme ortamı, tehdit modelleme, tasarım gözden geçirme, statik ve dinamik yazılım güvenlik testi ve üretim ortamındaki yazılımlar için düzenli sızma testlerini içermelidir.

Yedekleme Politikası 3-2-1

Herhangi bir saldırı sonrasında kaybolan kurum verilerini yerine koymak için etkin bir yedekleme ve yedekten geri dönme politikasına ihtiyaç vardır. Önerilen yedekleme politikasına göre; verinin orjinali+2 kopya yedek, bu iki yedek 2 farklı veri depolama ortamında (tercihen bir kopya diskte diğer kopya tape de saklanmalı) , 1 kopya da kurum dışında uzak bir lokasyonda disk yada tape ortamında felaketten kurtarma amaçlı saklanmalıdır.

Bulut Güvenliğine Dikkat Edin

Bir çok kurum birden fazla bulut servis sağlayıcı altyapısı kullanmaktadır. Kurumlar kendi veri merkezindeki sistemler için kurguladığı siber güvenlik önlemlerini maalesef bulut ortamlarında bulunan sistemleri için almadığı gözlemlenmektedir. Bu durumu bir çok araştırma raporunda okudum. Kurumlar hizmet aldığı her bulut altyapısında bulunan sistemlerinin güvenliğini etkin olarak yönetmelidir. Sadece bu konuya özel siber güvenlik çözümleri mevcuttur.

Erişim Yetkilerine Dikkat

Kullanıcılar, sistem yöneticilerinin sistemlere/uygulamalara,… erişimi için minumum yetki politikasını uygulayın. Böylelikle o kullanıcının erişim bilgisi bir siber suçlu tarafından ele geçtiğinde diğer sistemlere erişimi kısıtlanmış olacaktır. Yetkili kullanıcıların erişim yetkilerini yönetmek için mutlaka bir çözüm kullanın. (PAM – Priviledged Access Management)

Makine Öğrenmesi (Machine Learning) Kullanın

Makine öğrenmesi destekli güvenlik operasyon merkezi (SOC) uygulamaları yada güvenlik olay ve uyarı yönetim (SIEM) uygulamaları altyapısı kullanın. Gün içerisinde sistemlerden milyonlarca alarm üretilmektedir. Bu hacimde gelen alarmların klasik kural bazlı çalışan SOC ve SIEM uygulamaları tarafından işlenmesi oldukça zor bir hale gelmiştir. Bu nedenle makine öğrenmesi hatta yapay zeka destekli güvenlik algılama ve izleme araçlarını değerlendirin.

Eski ve Endüstriyel Kontrol Sistemlerini Yakından İzleyin

Bir çok kurumda eski uygulamaların çalışması zorunluluğu sebebi ile üretici desteği durdurulmuş güvenlik açıkları kapatılamayan eski sistemler çalışabilmektedir. Bu sistemleri olabildiğince izole bir ortamda tutmalı ve olası bir siber saldırı için sürekli olarak izlemelisiniz.

Saldırıyı Yavaşlatmak İçin Ağ Segmentasyonu Yapın

Bir saldırgan sisteminize eriştiğinde diğer tüm sistemler aynı ağda bulunuyor ise saldırgan diğer sistemlere da anında ulaşacaktır. Eğer saldırganın ele geçirdiği sistem farklı bir ağda izole edilmiş ise saldırgan diğer ağlara geçmesi için farklı yöntemler bulması gerekecek saldırganın hedefine ulaşması uzayacaktır. Olabildiğince kritik sistem ve uygulamalarınızı farklı ağlarda segmente edin. Kullanıcı ağı ile sunucu ağı farkl olsun. Sunucu ağları kendi içlerinde test, geliştirme, üretim ortamları farklı ağlarda segmente edilmiş olmalı ve her segmentasyon arasında bir güvenlik sistemi bulunmalı.

OT ve BT Yakınsaması

Yıllardır ayrı ve hiç bir yer ile bağlantısı olmayan Operasyonal Teknolojiler (SCADA gibi) ortamı zaman içinde Bilgi Teknolojileri ortamına entegre olmaya başlamıştır. Kurum içinde siber güvenlik stratejisi ve çözümleri oluştururken bu yakınsamanın etkilerini de değerlendirerek OT ortamlarını da koruyacak şekilde bir güvenlik mimarisi oluşturulmalıdır.

IoT ve IIoT

Internete bağlanabilen IoT ve endüstriyel IoT cihazlarının güvenliğinin sağlanması ve yönetilmesi OT ortamınaki cihazlar gibi özel bir yaklaşım gerektirmektedir. Kurumlar siber güvenlik yönetişim yapısında IoT ve IIoT cihazlarını da dahil etmelidir. Bu tür cihazların güvenliği için Microsoft’un şu dokümanına bir göz atmanızı öneririm.

Kurum Ağ Sınırını (Perimeter) İyi Tanımlayın

Son kullanıcı cihazları (bilgisayarlar, notebooklar, cep telefonları,…) özellikle bu pandemi döneminde evden çalışma durumunda yönetilmesi ve güvenliğinin sağlanması daha bir zorlaştı ve bir o kadar da önemli hale geldi. Son kullanıcı cihazlarını uzaktan yönetebilecek, o cihazların kurum sistemlerine erişimlerini güvenli yapmalarını sağlayacak çözümler kullanmalısınız.

Kurum Ağ Sınırında Olabilecek Saldırıların Etkilerini Azaltın

Saldırılar genellikle envanter de kayıtlı olmayan ancak Aktif Dizine kayıtlı üzerinde yetkili kullanıcı erişimleri olan cihazlar üzerinden başlıyor. Envanter yönetimini etkin bir şekilde yürütmek, bu tür cihazları yönetmek ve olabildiğince segmentasyon yapmak olası saldırıların etkilerini azaltacaktır. Ayrıca tüm ağı bulut altyapısını da dahil edecek şekilde yönetecek çözümler kullanmalısınız.

Üçüncü Parti Risk Programı Oluşturun

Kurumlar iletişimde olduğu iş ortakları, sağlayıcılar ve kontratlı çalışanlar üzerinden gelebilecek siber saldırılar için de hazırlıklı olmalıdır. En az kendi ortamları için aldıkları siber güvenlik önlemlerinin ilişkide oldukları üçüncü taraflar tarafından da alındığından emin olmalıdırlar. Üçüncü partiler ile yapılan servis seviyesi anlaşmalarına siber güvenlik uyum standartlarına (PCIDSS, SSAE 18 SOC1, SOC2, GDPR, KVKK, ISO 20001, 27001, 22301,..) yönelik maddeler konmalıdır.

Kullanıcı Eğitimine Yatırım Yapın (Sürekli)

En önemlisini en sona bırakmış Microsoft. Zincirin en halkası aynı zamanda savunmanın ilk hattı. Bu hatt olabildiğince güçlü tutmak iyi bir güvenlik stratejisi için olmazsa olmaz. Eğitimlerin sürekliliği ve kullanıcıların bu eğitimler sonrasında seviyelerinin ölçümü, raporlanması ve kullanıcılara geri bildirim verilmesinin önemli olduğunu düşünüyorum.

Sıfır Güven (Zero Trust) Kafa Yapısını Oluşturun

Klasik yöntem her şeyi ateş duvarı (firewall) arkasına koyup sonrasında her şeyin güvende olduğunu varsaydığımız zamanları çoktan geçtik. Artık bir saldırının olduğunu ve saldırının da açık ağlar üzerinden geldiğini varsayın. Bir erişim talebine erişim yetkisi vermeden önce; nereden geliyor ve hangi kaynağa erişmeye çalışıyorsa çalışsın mutlaka yetkilendirilmiş bir kaynaktan geldiğini, erişim yetkisinin doğrulandığını ve erişimin şifreli olduğundan emin olmalısınız.

Bir FBI direktörünün sözüyle yazıyı tamamlamak isterim. “Saldırıya uğramamış şirket yoktur. Henüz saldırıya uğradığının farkında olmayan şirketler vardır.”