SECTORAL AND THEMATIC THREAT ANALYSIS – Sektörel ve Tematik Tehdit Analizi

Bu rapor saldırıların sektörlere göre analizlerini içeriyor. Ayrıca yeni gelişen teknolojileri ne tür saldırıların olabileceği belirtilmiş.

Çoğu saldırı eğilimi “sabit” iken, tüm sektörler için “Artan” olarak tanımlanan saldırı türleri, “Web Uygulaması Saldırıları”, “Kimlik Avı” ve “Kötü Amaçlı Yazılımlar”.

IBM Veri İhalinin Maliyeti Raporu 2020 raporunu paylaşmıştım. O raporda da benzer bir tespit ile “Sağlık/Tıp” alanında saldırı türlerinde bir artış var. Nedeni konusu ayrıca bir araştırmayı gerektiriyor.

Raporun son kısmı, 5G Mobil iletişim, Nesnelerin İnterneti (IoT) ve Akıllı Arabalar ile ilgili bazı ilginç gözlemlerin olduğu Gelişen Teknolojilere Yönelik Tehditlere odaklanıyor.

MAIN INCIDENTS IN THE EU AND WORLDWIDE – AB ve Dünya Çapındaki Başlıca Olaylar

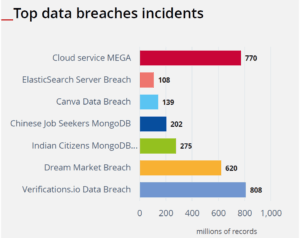

Bu raporda Ocak 2019’dan Nisan 2020’ye kadar olan büyük siber güvenlik olayları paylaşılıyor. Siber olaylar hafızası oluşturanlar için saklanması güzel olabilir. Önemli veri ihlalleri arasında MEGA’dan çalınan 770 milyon e-posta adresi (Yeni Zelanda’da “Kim Dotcom” tarafından kurulan bulut veri depolama hizmeti) yer alıyor. Ayrıca ElasticSearch, Canva, Dream Market, Verifications.io ve büyük MongoDB ihlallerinden bahsediliyor.

Bu rapora göre en çok saldırıların en çok hedef aldığı sektörler: Dijital Hizmetler, Devlet İdaresi, Teknoloji Endüstrisi, Finans Kuruluşları ve Sağlık Hizmetleri olarak belirtiliyor.

Dijital Hizmetler sektöründe, saldırganların kullanıcı e-posta adresi / şifre bilgilerini ele geçirmek istediklerini biliyoruz. Ele geçirilen bu bilgileri başka saldırılarda da girdi olarak kullanabiliyorlar. ENISA, bunlara “credentials stuffing-kimlik bilgisi doldurma” saldırıları diyor ve “şirketlerin her ay ortalama 12 kimlik bilgisi doldurma saldırısı yaşadığını” belirtiyor! Rapor, siber saldırıların% 84’ünün “sosyal mühendisliğe dayandığını” ve kötü amaçlı yazılım etkinliğine sahip kuruluşların% 71’inin kötü amaçlı yazılımın bir çalışandan diğerine yayıldığını gördüğünü gösteriyor.

Raporda “En aktif siber saldırı aktörleri” olarak gösterilen gruplar:

- TURLA – Microsoft Exchange sunucularına saldırmak

- APT27 – Orta Doğu’daki hükümet SharePoint sunucularına yönelik saldırılardan bahsediyor

- Vicious Panda – Moğol devlet kurumlarını hedef alıyor

- Gamaredon – Aralık 2019’da Ukrayna Savunma Bakanlığı’na öncülük etti

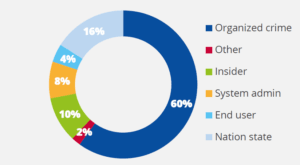

Rapor, ENISA’nın siber saldırıların çoğunun Organize Suç gruplarından kaynaklandığına inandığını gösteriyor.

Saldırganlar için İlk Beş motivasyon şunlardır: Finansal, Casusluk, Kargaşa, Politik ve Misilleme.

Siber Suçlular tarafından “En Çok İstenen Beş Varlık” şu şekilde listelenmiştir:

- Sınai mülkiyet ve ticari sırları

- Devlet/Askeri gizli bilgileri

- Sunucu altyapısı

- Kimlik doğrulama verileri

- Finansal veriler

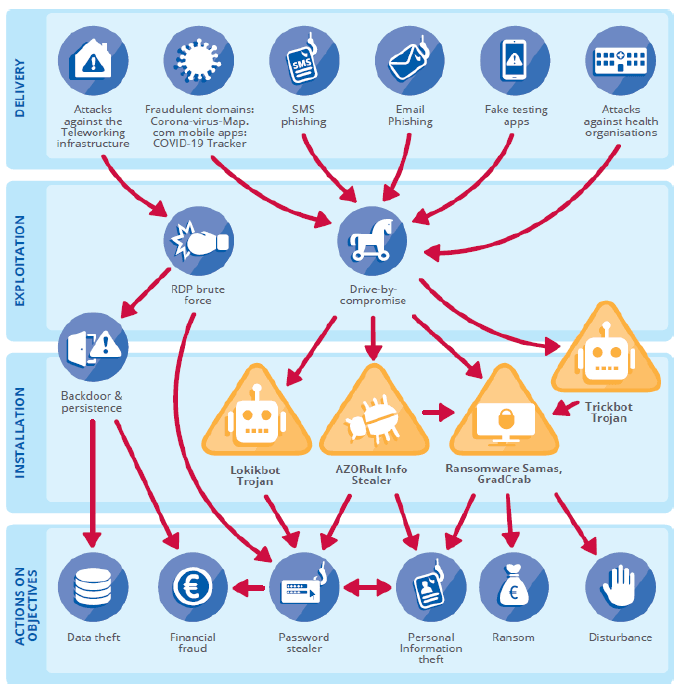

Raporda ayrıca COVID-19 Pandemisi ile siber saldırılarda neler değiştiği ile ilgili bilgilere de yer verilmiş. Pandemi döneminde tehdit ortamı aşağıdaki resimde özetlenmiş:

RESEARCH TOPICS – Araştırma konuları

ENISA, “temel siber güvenlik hijyeni ve eğitiminin yanı sıra, araştırma ve yeniliğe yatırım yapmanın en uygun seçenek olduğunu” söylüyor. Raporda Avrupa Birliği ve Dünya genelinde siber tehdit istihbaratı alanında yapılan ve yapılması önerilen önemli araştırmaları ve konu başlıklarını özetlemişler:

- Güvenlikte insan boyutunun daha iyi anlaşılması

- Siber güvenlik araştırması ve inavosyonu

- 5G güvenliği

- Siber güvenlik üzerine AB araştırma ve yenilik projeleri

- CTI (Siber Tehdit İstihbaratı) yöntemlerinin ve içeriğinin hızlı yayılması

- Fonksiyonelite, otomasyon seviyesi, olgunluk gerekliliklerine uyum

- İlgili alanlar arasında ilişkilerin kurulması

- CTI operasyonlarının etkinliği

- CTI içeriği ve yapısının evrimi (Yapay zeka ve makine öğrenimi teknolojilerinin kullanımı)

EMERGING TRENDS – Yükselen Trendler

Bu rapor, COVID-19 un “fiziksel dünyada ve sanal ortamda yeni ve köklü değişiklikler” başlattığını geçmişte zaten zor başa çıkabildiğimiz siber saldırıların bu yeni karmaşık ortamda siber güvenlik risklerinin yönetiminin daha zor hale geleceğini belirtmektedir.

Yükselen trendler üç ana grupta verilmiştir:

- Siber güvenlik alanında yaşanan zorluklar

- Siber güvenlik alanında yükselen trendler

- Saldırı vektörlerinde ortaya çıkan yeni trendler

Özellikle raporun bu kısımlarında tüm detayları incelemenizde yarar var. Önemli olan bazı konuları burada özetlemeye çalışacağım.

Siber Güvenlik Alanında Yaşanan Zorluklar

- Sistemik ve karmaşık risklerle başa çıkmak: Çeşitli sistemlerin ve ağların birbirine bağlılığı, siber olayların hızlı ve geniş bir şekilde yayılmasını sağlayarak, siber risklerin değerlendirilmesini ve azaltılmasını zorlaştırır.

- Yapay zeka teknolojilerinin kötü amaçla kullanılması:

- İstenmeyen hataların azaltılması: Çok sayıda sistemin ve teknojinin birarada çalışması sırasında yapılabilecek istenmeyen hatalar (Bkz. SonarQuebe kullanıcıları tehlikede başlıklı yazı) nedeniyle ortaya çıkan güvenlik açıkları ciddi sonuçlar doğurabiliyor.

- Tedarik zinciri ve üçüncü partiler üzerinden gelen saldırılar: Kurumlar kendi altyapılarının güvenliğini en üst düzeyde sağlıyor olabilir ancak yakın iş ilişkisinde bulundukları tedarikçileri yada üçüncü partiler ne durumda?

- Güvenlik otomasyonu ve orkestrasyonu: Siber tehdit istihbaratı alanında otomasyon ve orkestrasyonu sağlayacak araçların kullanımının artması çok önemli.

- Yanlış tespitlerin azaltılması: Siber güvenlik araçlarının ürettiği alarmlardaki yanlşı tespitlerin azaltılması (yalancı çoban hikayesini herkes bilir)

- Sıfır-Güven (Zero-Trust) stratejisinin yaygınlaşması: Uzaktan çalışmanın yaygınlaşması sebebi ile kurumlar değerli varlıklarını korumak için standart hale gelen sıfır-güven stratejisini çözüm olarak görüyor.

- Bulut Göç Hataları: Kurumlar sistemlerini, uygulamalarını buluta taşıma sırasında oldukça önemli konfigürasyon hataları yapabiliyor.

- Hibrit Tehditler

- Bulut Altyapılarının Çekici Bir Hedef Olmaları

Siber Güvenlik Alanında Yükselen Trendler

- Siber güvenlik harcamalarındaki artış

- Siber tehdit istihbaratınndan elde edilecek bilgilerle siber güvenlik stratejilerinin belirlenmesi

- Tehdit ortamına hakim olmak: İyi tasarlanmış siber istihbarat servisi topladığı bilgilerle stratejik, taktik ve operasyonel konuda aksiyon alabilecek bilgilerle organizasyonu beslemelidir. Özellikle aşağıdaki soruların cevaplarının bulunması oldukça önemlidir.

- Atak yüzeyi nedir?

- En değerli varlıklar nelerdir?

- En kritik zaafiyetler nelerdir?

- En fazla saldırılan atak vektörü nelerdir?

- Saldırganların tipik davranışları ve çalışmaları nasıldır?

- Tehdit ortamı sektöre göre ve o sektörde kullanılan teknolojilere göre nasıl değişiklikler gösteriyor?

- Tehditlerin oluşturduğu risklerden kurtulabilmek için kimlerin neler yapması gerekiyor?

- Siber güvenlik alanında yetkin uzman eksikliği: Bu konuda yapılan bir araştırmada Avrupa firmalarının %70 i yetkin siber güvenlik uzmanı bulamadığını belirtmiş. Firmaların %46 sı da mevcut siber güvenlik uzmanlarına izin verdiklerinde yerlerini dolduramadıkların belirtmiş.

Yükselen 5 siber güvenlik tehdi

- Zararlı yazılımlar (Malwares)

- Mobil cihazlar tehdit altında. Özellikle iki faktörtlü (2FA) doğrulama yöntemlerinden sms’in doğrulama mesajını açık text olarak göndermesi nedeni ile saldırganların odağı haline gelmiş durumda. Microsoft’un bu konuda ciddi bir uyarısına buradan ulaşabilirsiniz.

- Saldırganlar zararlı yazılımları dağıtmak için disk imaj (ISO, IMG) dosyalarını daha çok kullanmaya başlıyor.

- Hedefli ve koordineli fidye yazılımı (ransomware) saldırıları artıyor.

- Kimlik bilgileri doldurma (credential-stuffing) saldırıları artacak.

Saldırı Vektörlerinde Yükselen Trendler

- Saldırılar, kısa süreli ve daha geniş bir etkiyle kitlesel olarak dağıtılacak

- İyi hedeflenmiş ve kalıcı saldırılar, iyi tanımlanmış ve uzun vadeli hedeflerle titizlikle planlanacaktır.

- Kötü niyetli kişiler, hedefli saldırılarda dijital platformları kullanacak

- İş süreçlerinin sömürülmesi artacak

- Saldırı yüzeyi genişlemeye devam edecek

- Uzaktan çalışma ortamına, ev cihazları aracılığıyla saldırılar artacak

- Saldırganlar daha hazırlıklı gelecek

- Gizleme teknikleri sofistike olacak

- Yamalanmamış, üretici desteği bitmiş sistemler ve uygulamalar saldırılar için kullanılmaya devam edecek

- Siber tehditler uç cihazların bulunduğu sınıra doğru ilerliyor.

Kaynak: https://securityboulevard.com/2020/11/the-enisa-cybersecurity-threat-landscape/

Raporla ilgili diğer yazılara aşağıdaki linkten erişebilirsiniz